Otkriveno je da zlonamjerna grupa aktera koristi YouTube za širenje Lumma Stealer malvera.

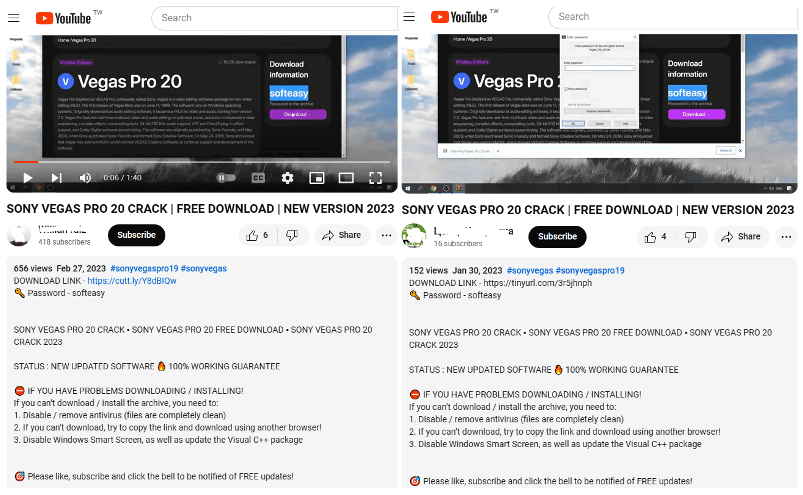

Putem YouTube videa reklamiraju „krekirane“ inačice aplikacija i vode žrtve kroz proces instalacije.

Napadači koriste skraćene poveznice, najčešće pomoću TynURL i Cuttly servisa koje pokreću preuzimanje .NET datoteke za dohvat Lumma Stealer malvera.

Vektor napada – YouTube

Najprije akter preuzme kontrolu nad nečijim YouTube računom te objavi video u kojem objašnjava preuzimanje krekirane verzije određene aplikacije – nude mogućnost besplatnog korištenja programa koji se inače plaća.

U opisu videa se nalazi poveznica koja pokreće preuzimanje ZIP datoteke sa skrivenim zlonamjernim kôdom koji služi za kasniju fazu napada. ZIP datoteka sadrži „installer“ koji pokreće preuzimanje Lumma Stalera.

Lumma stealer je vrsta zlonamjernog softvera koji može ukrasti osjetljive podatke s računala. Krade podatke o sustavu, povijest pretraživanja, podatke o kripto novčanicima i podatke o dodacima u pregledniku. Napisan je u C programskom jeziku i prodaje se na forumima Dark weba. Kako bi izbjegao detekciju, koristi se različitim tehnikama obfuskacije. Tako napadači preusmjeravaju standardni tok procesa, a sam proces ne otvara nove prozore kako ga žrtva ne bi primijetila.

Detalje o ovoj vrsti napada možete pročitati OVDJE.