14. prosinca 2019. godine

Najveći bolnički sustav u New Jerseyu prisiljen platiti otkupninu nakon kibernetičkog napada

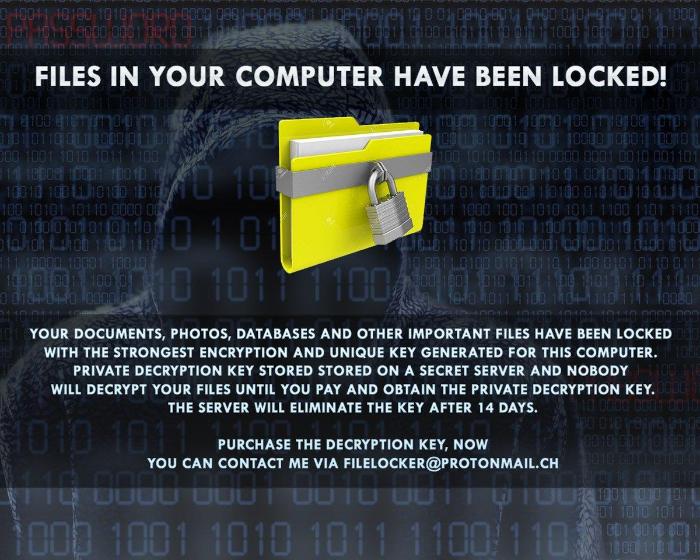

„Najveći bolnički sustav u New Jerseyu u petak je izjavio da je ransomware napad prošli tjedan omeo rad njihove računalne mreže i da su bili prisiljeni platiti otkupninu kako bi problemi prestali.“

15. prosinca 2019. godine

Ransomware Ryuk najvjerojatnije stoji iza kibernetičkog napada na New Orleans

Prema datotekama učitanima na uslugu za online skeniranje VirusTotal, akteri koji stoje iza ransomwarea Ryuk najvjerojatnije su odgovorni za ransomware napad na grad New Orleans.

Nova inačica ransomwarea STOP naziva Nbes

Sigurnosni stručnjak Amigo-A pronašao je novu inačicu ransomwarea STOP koja dodaje nastavak .nbes šifriranim datotekama.

16. prosinca 2019. godine

Hakeri napali Norsk Hydro ransomwareom. Tvrtka odgovorila transparentno

„’Možda smo napadnuti’, rekao je njegov kolega iz IT odjela u Norsk Hydru, jednom od najvećih svjetskih proizvođača aluminija. Proizvodne linije stale su s radom u nekima od njihovih 170 postrojenja. Ostala postrojenja prelazila su s računalnog na ručni način rada.“

Nova inačica ransomwarea STOP naziva Mkos

Sigurnosni stručnjak Michael Gillespie pronašao je novu inačicu ransomwarea STOP koja dodaje nastavak .mkos.

Ransomware bande sad objavljuju poslovne podatke žrtava koje nisu platile otkupninu

„Kao da ransomware napad nije bio dovoljan: Nekoliko istaknutih dobavljača ransomwarea signaliziralo je svoj plan o objavljivanju ukradenih podataka onih žrtava koje odbiju platiti otkupninu. Da stvar bude još gora, jedna ransomware banda stvorila je javnu web stranicu na kojem je navela nedavne žrtve koje su odlučile ponovno izgraditi svoje poslovanje umjesto pristati na otkupninu.“

17. prosinca 2019. godine

Ransomware napao preko 1.000 američkih škola u 2019.

Prema izvješću pružatelja sigurnosnih rješenja Armor, od siječnja je 1.039 škola diljem SAD-a potencijalno napadnuto ransomwareom nakon što su 72 školska distrikta i/ili edukacijske ustanove javno izvijestile o tome da su postale žrtve ransomwarea.

Nova inačica ransomwarea Paradise naziva RDP

Sigurnosni stručnjak S!ri pronašao je novu inačicu ransomwarea Paradise koja dodaje nastavak .rdp.

Prevara novim Ransomwareom-kao-uslugom Recoil

Sigurnosni stručnjak David Montenegro pronašao je novi Ransomware-kao-uslugu naziva Recoil. Korisnici su ipak izvijestili da je riječ o prevari.

18. prosinca 2019. godine

Kanadska osiguravajuća tvrtka napadnuta ransomwareom Maze, opovrgavaju krađu podataka

Tvrtka za osiguranje i financijske usluge sa sjedištem u Manitobi u Kanadi posljednja je žrtva ransomwarea Maze i navodno joj šifrirano 245 računala tokom kibernetičkog napada u listopadu.

Akteri koji stoje iza ransomwarea Zeppelin iskorištavaju MSP ScreenConnect (sada nazvan ConnectWise Control) kako bi kompromitirali mrežu, ukrali podatke i instalirali ransomware Zeppelin na kompromitirana računala.

Sigurnosni stručnjaci iz MalwareHunterTeama pronašli su novu inačicu ransomwarea SaveTheQueen koja dodaje nastavak .SaveTheQueen šifriranim datotekama. Sigurnosni stručnjaci Fowl i Vitali Kremez opširnije su analizirali ovaj ransomware.

19. prosinca 2019. godine

Objavljen alat za dešifriranje inačice ransomwarea GarrantyDecrypt naziva Mapo

Poljski CERT objavio je alat za dešifriranje datoteka šifriranih inačicom Mapo ransomwarea GarrantyDecrypt.

Sigurnosni stručnjak S!iri pronašao je novi ransomware naziva CHERNOLOCKER koji dodaje nastavak .CHERNOLOCKER) šifriranim datotekama.

20. prosinca 2019. godine

Emsisoft objavio alat za dešifriranje ransomwarea ChernoLocker

Tvrtka Emsisoft objavila je alat za dešifriranje datoteka šifriranih ransomwareom ChernoLocker.