22. prosinca 2018. godine

Ransomware Target777 napada tvrtke

Sigurnosni stručnjak Michael Gillespie otkrio je novi, visoko ciljani ransomware koji koristi žrtvino ime u nastavku, porukama e-pošte i ucjenjivačkim porukama. Nastavci datoteka također uključuju znamenke „777“. Michael smatra kako bi ovaj ransomware mogao biti temeljen na ransomwareu Defray.

23. prosinca 2018. godine

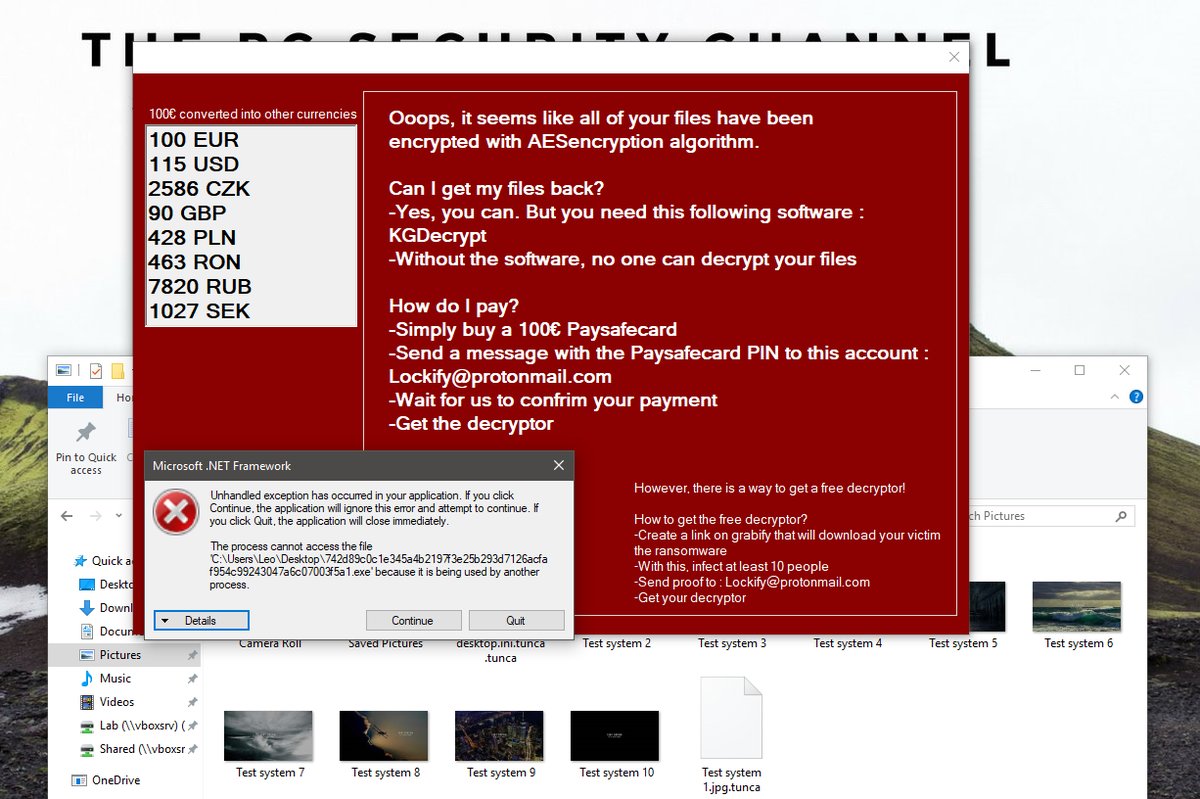

Sigurnosni stručnjak Leo otkrio je ransomware u razvoju naziva Lockify koji dodaje nastavak .tunca šifriranim datotekama.

24. prosinca 2018. godine

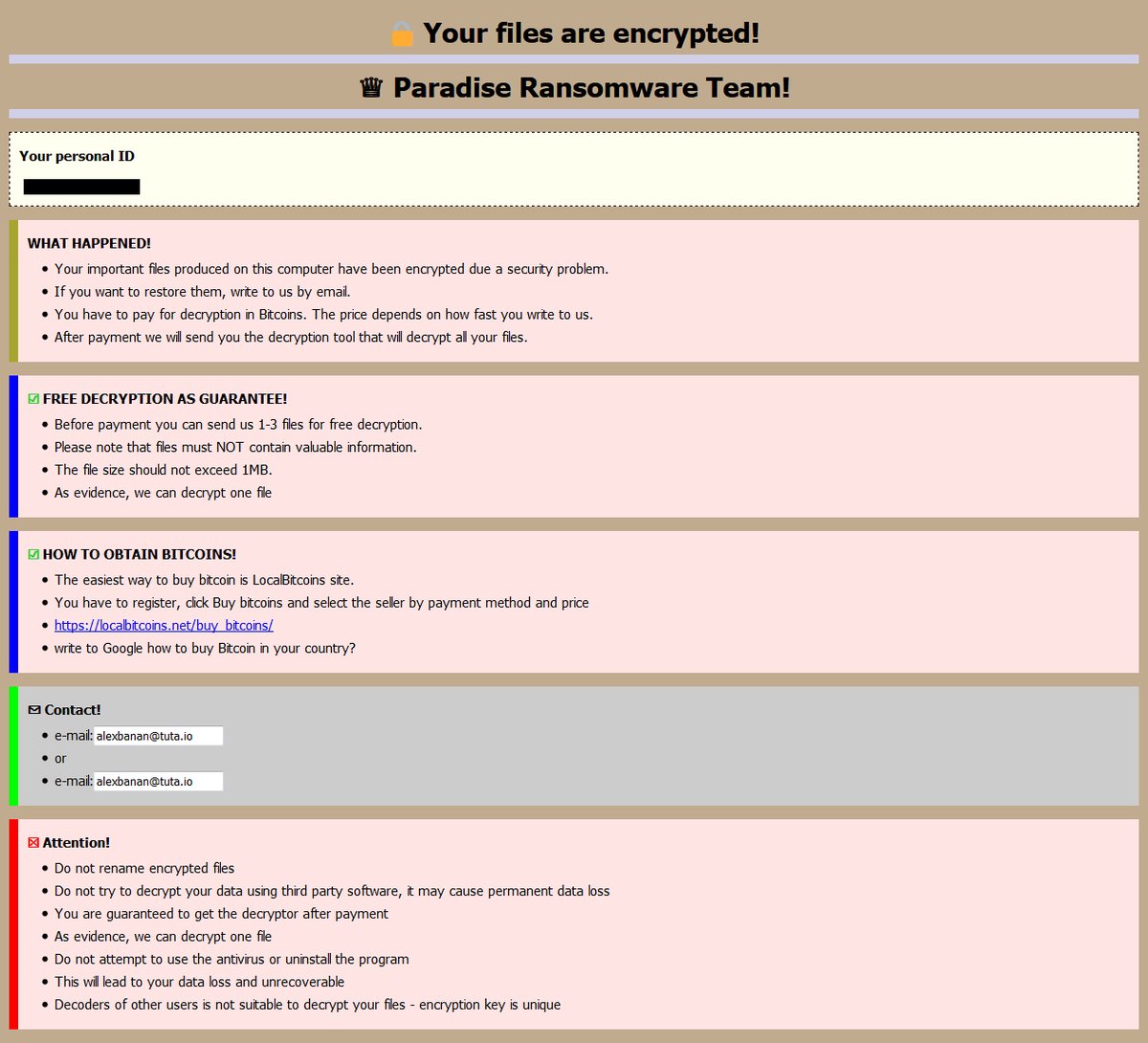

Nova inačica ransomwarea Paradise

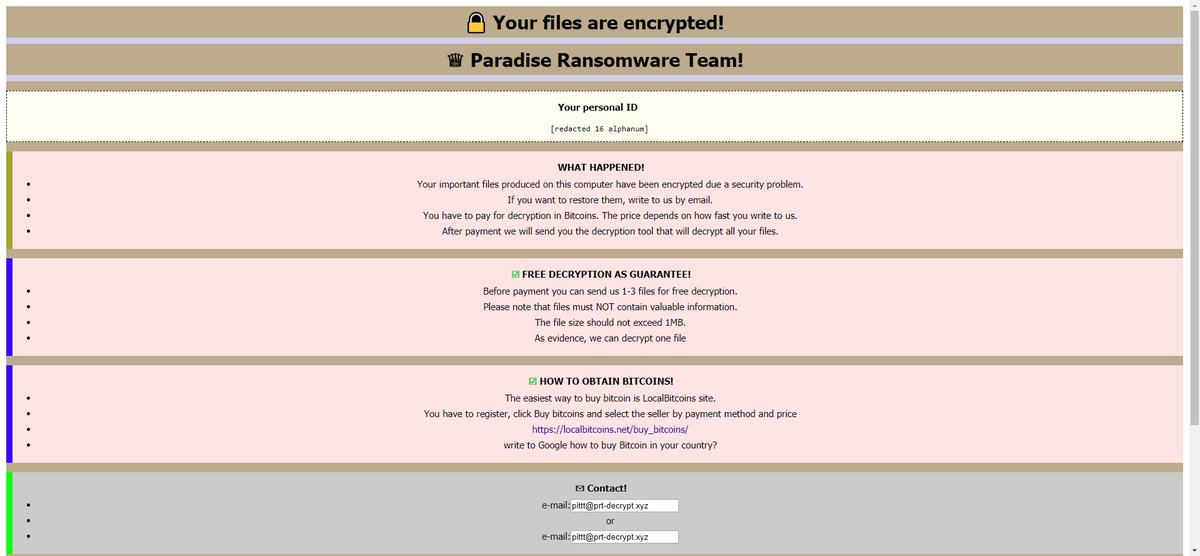

Sigurnosni stručnjak Michael Gillespie otkrio je novu inačicu ransomwarea Paradise koja dodaje nastavak s uzorkom „_<random>_{<email>}.VACv2“ i ostavlja ucjenjivačku poruku naziva “$%%! NOTE ABOUT FILES -=!-.html”.

Nova inačica ransomwarea LockCrypt 2.0

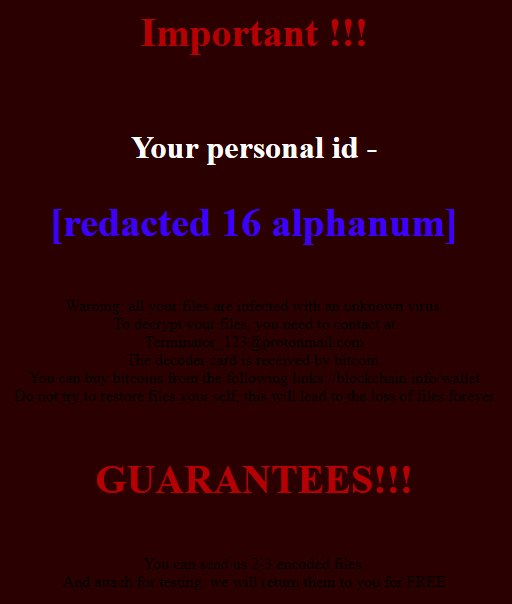

Sigurnosni stručnjak Michael Gillespie otkrio je novu inačicu ransomwarea LockCrypt 2.0 koja dodaje nastavak “id-.LyaS” šifriranim datotekama te ostavlja ucjenjivačku poruku naziva “How To Restore Files.hta”.

25. prosinca 2018. godine

18 mjeseci nakon početnog izbijanja zaraze ransomwarea WannaCry, taj je zlonamjerni softver i dalje prisutan na tisućama, ako ne i na stotinama tisuća, zaraženih računala.

26. prosinca 2018. godine

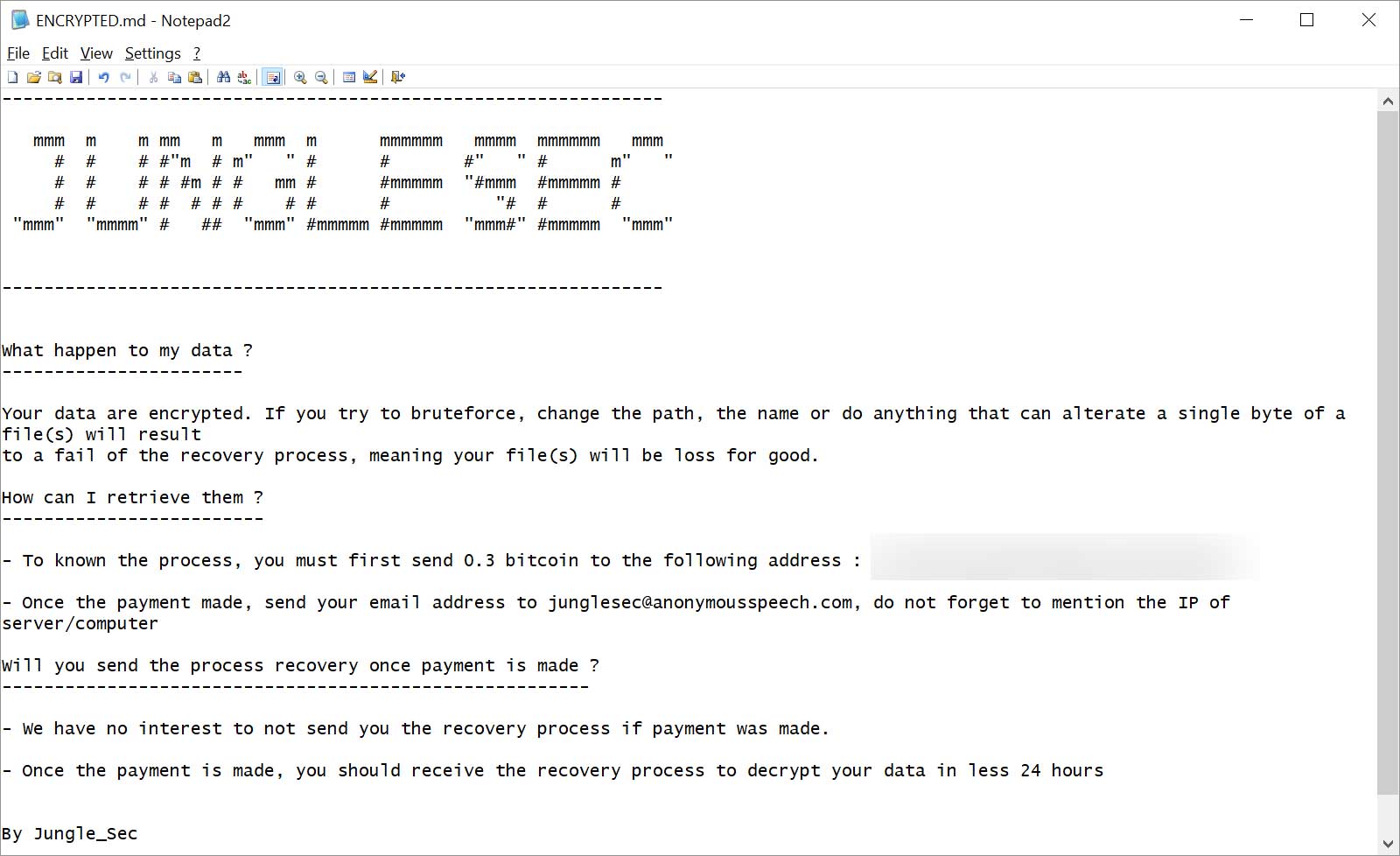

Ransomware JungleSec kompromitira žrtve putem IPMI udaljenih konzola

Od početka studenog, ransomware naziva JungleSec kompromitira žrtve putem nesigurnih IPMI (Intelligent Platform Management Interface) kartica.

Otkriven novi ransomware naziva Snatch

Sigurnosni stručnjak Michael Gillespie traga za uzorkom ransomwarea Snatch koji dodaje nastavak .snatch i ostavlja ucjenjivačku poruku naziva Readme_Restore_Files.txt.

Otkrivena nova inačica ransomwarea Crysis

Sigurnosni stručnjak Jakub Kroustek otkrio je novu inačicu ransomwarea Dharma koja dodaje nastavak .bizer šifriranim datotekama.

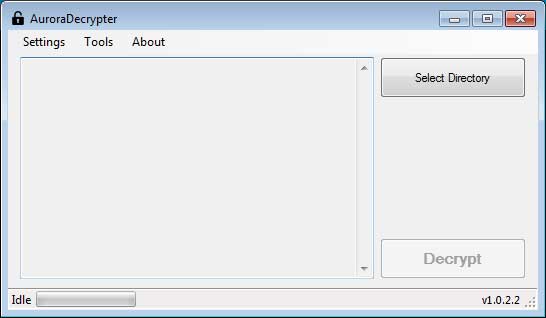

Alat AuroraDecryptor ažuriran s podrškom za inačicu Nano

Sigurnosni stručnjak Michael Gillespie ažurirao je alat AuroraDecryptor s podrškom za novu inačicu .Nano. Upute kako koristiti navedeni alat nalaze se ovdje.

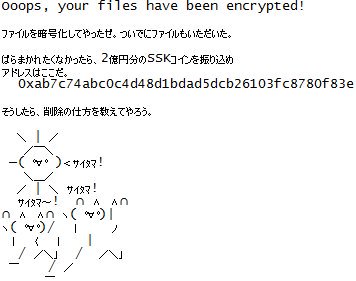

Nova inačica ransomwarea Hidden Tear traži 200 milijuna japanskih jena

MalwareHunterTeam je otkrio novu inačicu ransomwarea Hidden Tear koja koristi nastavak .locked i traži 200 milijuna japanskih jena.

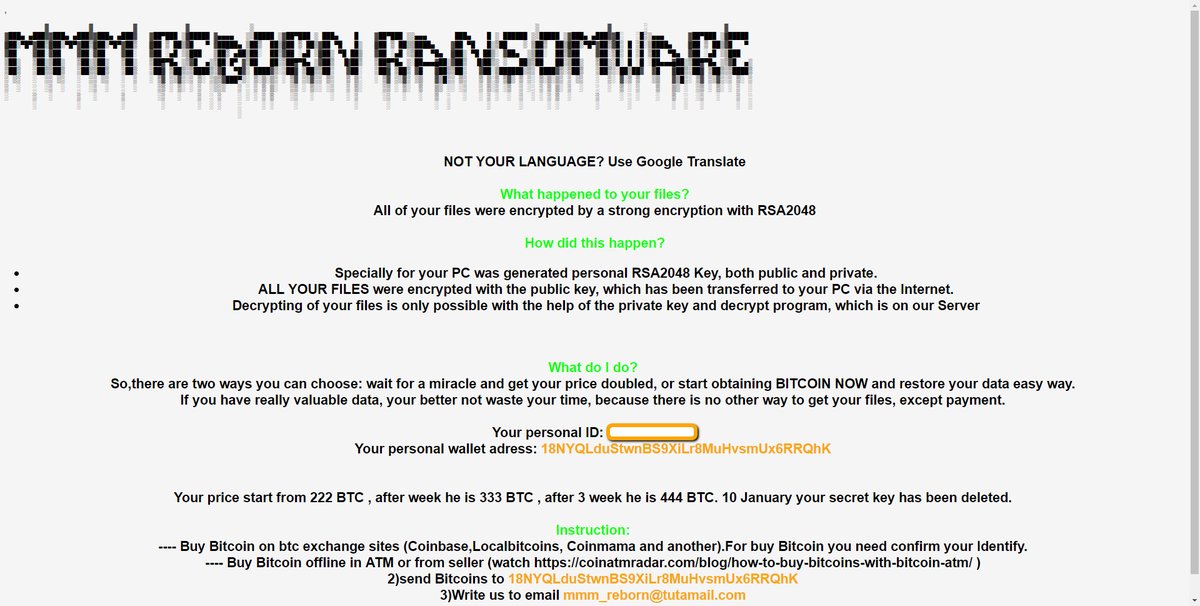

Nova inačica ransomwarea TripleM nazvana MMM Reborn

Sigurnosni stručnjak Michael Gillespie otkrio je novu inačicu ransomwarea TripleM nazvanu „MMM Reborn“. Navedeni ransomware preimenuje šifriranu datoteku u niz heksadekadskih znamenki te ostavlja ucjenjivačku poruku naziva IF_YOU_NEED_FILES_READ_ME.html.

28. prosinca 2018. godine

Nova inačica ransomwarea Scarab naziva nano

Sigurnosni stručnjak Michael Gillespie otkrio je novu inačicu ransomwarea Scarab koja koristi nastavak .nano. Ovaj ransomware ne treba miješati s inačicom ransomwarea Aurora koja koristi nastavak .Nano s velikim početnim slovom.

Nova inačica ransomwarea GarrantyDecrypt

Sigurnosni stručnjak Michael Gillespie otkrio je novu inačicu ransomwarea GarrantyDecrypt koja dodaje nastavak “.NOSTRO” ili “.nostro” šifriranim datotekama te ostavlja ucjenjivačku poruku naziva “#RECOVERY_FILES#.txt”.

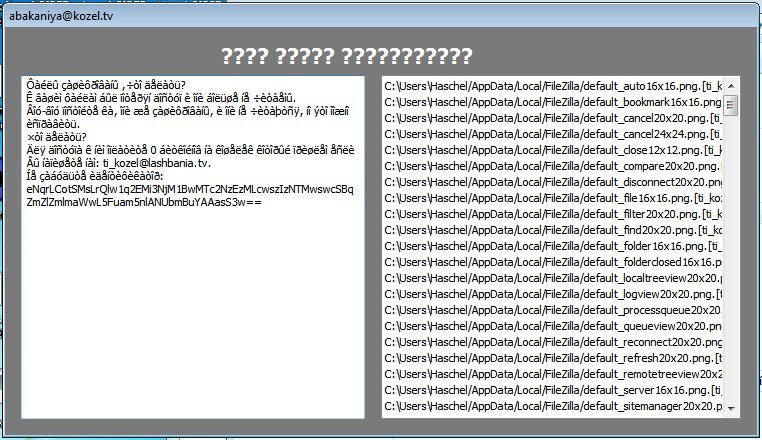

Otkriven novi ransomware Project57

Sigurnosni stručnjak Michael Gillespie otkrio je ransomware Project57 koji koristi nastavak “.[ti_kozel@lashbania.tv].костя баранин” odnosno “.[ti_kozel@lashbania.tv].êîñòÿ áàðàíèí” ako nije instalirana ispravna kodna stranica. Ovaj ransomware također ostavlja ucjenjivačke poruke naziva “DECRYPT.HTML” i “DECRYPT.txt”.

31. prosinca 2018. godine

Ransomware Ryuk uključen u kibernetički napad koji je zaustavio distribuciju novina

Kibernetički napad koji po izvještajima nosi potpis ransomwarea Ryuk preko vikenda je uzrokovao prekid u ispisivanju i dostavi glavnih novina u SAD-u od tvrtki Tribune Publishing i Los Angeles Times.

Sigurnosni stručnjak Michael Gillespie traga za ransomwareom koji dodaje nastavak “.send.ID[redacted].to.dernesatiko@mail.com.crypted” i ostavlja ucjenjivačku poruku naziva “HOW TO DECRYPT FILES.txt”.

1. siječnja 2019. godine

Otkrivena nova inačica ransomwarea MindSystemNotRansomware

MalwareHunterTeam otkrio je novu inačicu ransomwarea MindSystemNotRansomware koja koristi novu i zanimljivu podlogu za zaslon.

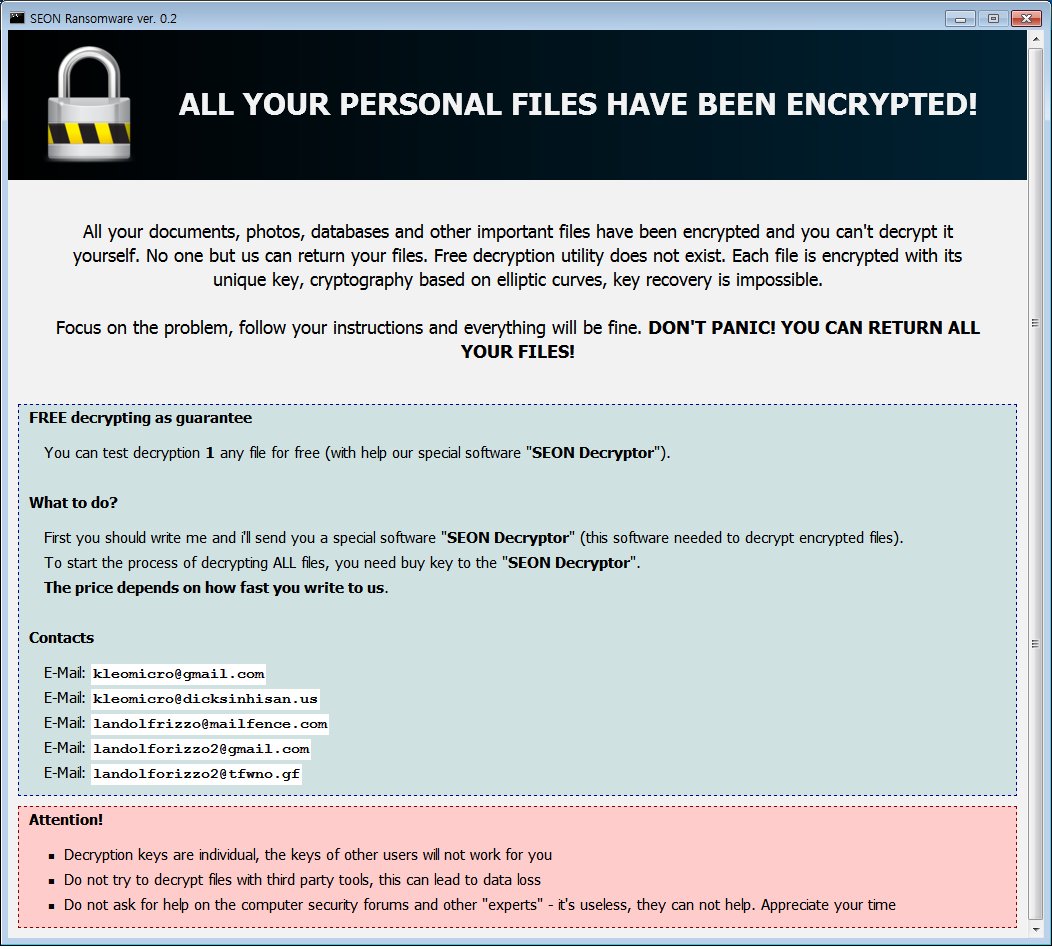

Novi ransomware SeonRansomware distribuiran kroz exploit kitove

Sigurnosni stručnjak Vigilantbeluga otkrio je novi ransomware zvan SeonRansomware kojega se distribuira kroz kampanje zlonamjernog oglašavanja i kroz exploit kit GreenFlashSundown. Ovaj ransomware dodaje nastavak .FIXT i ostavlja ucjenjivačke poruke naziva YOUR_FILES_ARE_ENCRYPTED.txt i readme.hta.

2. siječnja 2019. godine

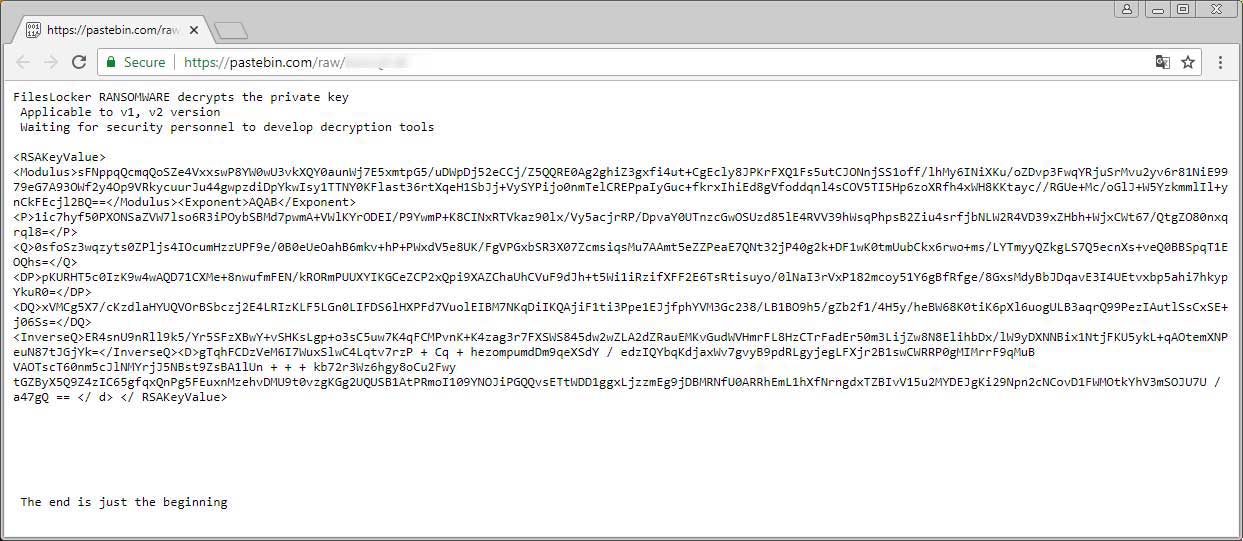

Objavljen je glavni ključ za dešifriranje za ransomware FilesLocker

29. prosinca stvorena je objava na stranici Pastebin koja sadržava glavni RSA ključ za dešifriranje za ransomware FilesLocker. Objava ovog ključa omogućila je stvaranje alata za dešifriranje koji može besplatno povratiti datoteke žrtava.

Kako dešifrirati ransomware FilesLocker alatom FilesLockerDecrypter

29. prosinca nepoznati je korisnik objavio glavni RSA ključ za dešifriranje za ransomware FilesLocker v1 i v2. To je omogućilo sigurnosnom stručnjaku Michaelu Gillespieu da objavi alat za dešifriranje datoteka šifriranih ransomwareom FilesLocker koje imaju nastavak .[fileslocker@pm.me] dodan na svoje ime.

Brian Krebs izvještava:

„Pružatelj poslužiteljskih usluga Dataresolution.net bori se s obnovom svojih sustava nakon što ih je na Badnjak pogodio ransomware napad, saznao je KrebsOnSecurity. Tvrtka kaže kako je njihove sustave pogodio ransomware Ryuk, zlonamjerni softver iz iste obitelji koja je prekinula operacije ispisivanja i distribucije za nekoliko glavnih novina u SAD-u preko vikenda.“

3. siječnja 2019. godine

Irskom operateru željeznice se na web stranici pojavila ucjenjivačka poruka

Web stranica Lucas.ie od operatera željeznice iz Dublina, Irske, danas je isključena nakon što je netko zamijenio njen sadržaj s ucjenjivačkom porukom koja traži jedan bitcoin u zamjenu za ne objavljivanje podataka mušterija.

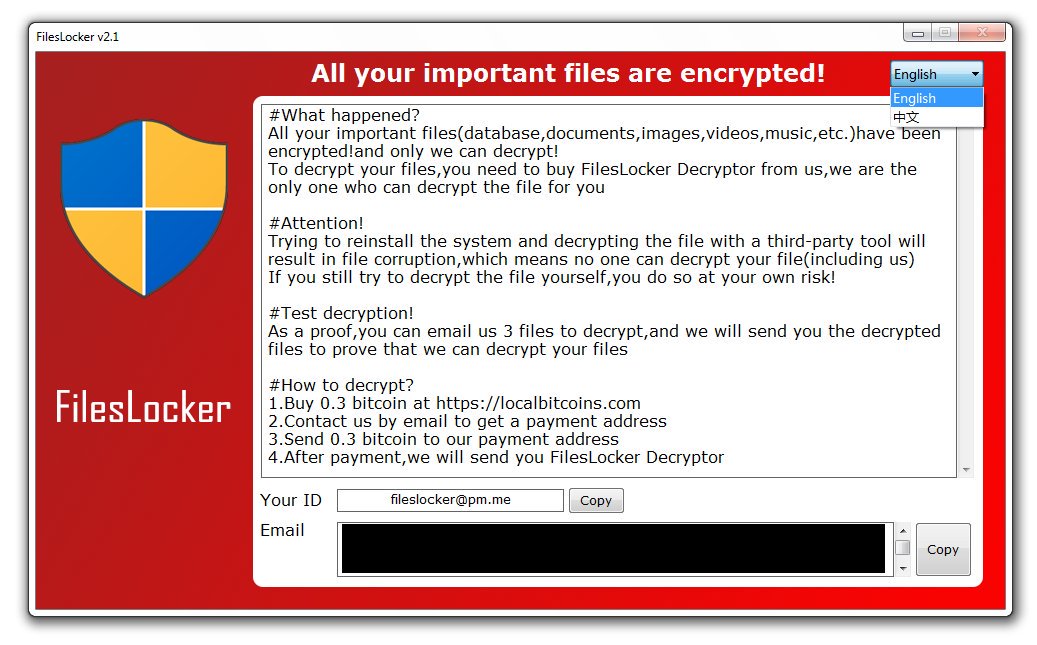

Objavljen ransomware FilesLocker 2.1

MalwareHunterTeam otkrio je da je objavljen ransomware FilesLocker v2.1. Ova inačica dolazi s novim RSA ključem što znači da ju nije moguće dešifrirati.

Otkriven novi ransomware kojega je moguće dešifrirati

MalwareHunterTeam otkrio je ransomware koji dodaje nastavak .recovery_email_[retmydata@protonmail.com]_ID_[FCFABBBE].aes256 i moguće ga je dešifrirati. Ako ste zaraženi ovim ransomwareom, možete kontaktirati sigurnosnog stručnjaka Michaela Gillespiea.

Otkrivena nova inačica ransomwarea B2DR

Sigurnosni stručnjak Michael Gillespie otkrio je novu inačicu ransomwarea B2DR koja dodaje nastavak .artilkilin@tuta.io.wq2k šifriranim datotekama.

4. siječnja 2019. godine

Kako dešifrirati ransomware Aurora alatom AuroraDecrypter

Dobra vijest je da je inačice ove obitelji ransomwarea moguće dešifrirati alatom kojega je izradio Michael Gillespie. Za korištenje alata žrtva samo treba imati dvije šifrirane datoteke određene vrste što je opisano u ostatku uputa.

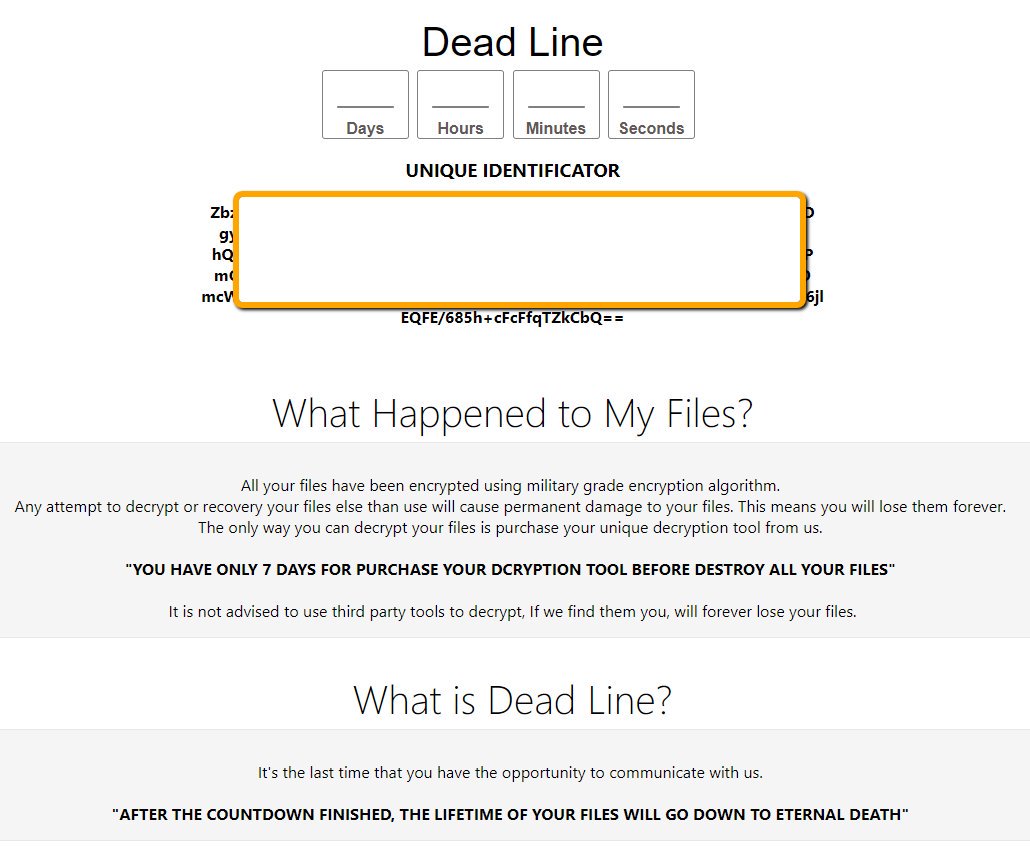

Još jedna inačica ransomwarea Paradise

MalwareHunterTeam otkrio je novu inačicu ransomwarea Paradise koja dodaje nastavak “_%ID%_{alexbanan@tuta.io}.CORP” šifriranim datotekama.

Sigurnosni stručnjak Michael Gillespie pronašao je novi ransomware učitan na servis ID Ransomware. Navedeni ransomware dodaje nastavak „.INDRIK“ šifriranim datotekama te ostavlja ucjenjivačku poruku naziva “# HOW TO DECRYPT YOUR FILES #.html”.

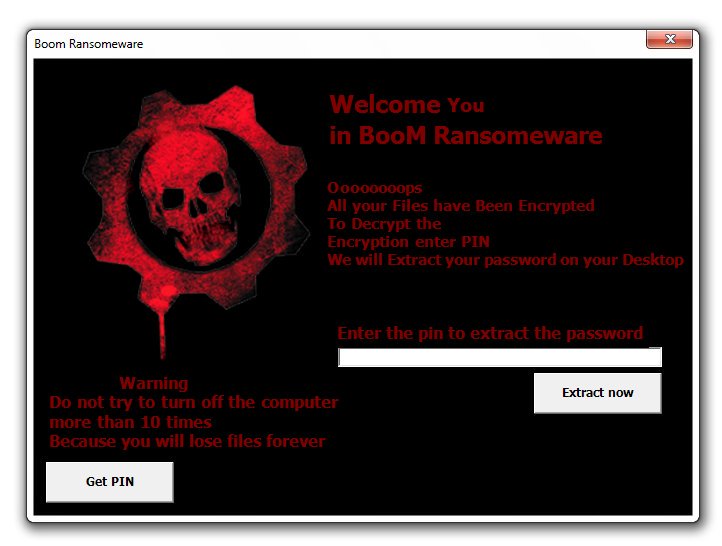

MalwareHunterTeam otkrio je ransomware Boom koji žrtvi govori da kontaktira osobu na društvenoj mreži Facebook kako bi dobila PIN za dešifriranje datoteka. Ovo je praktički samo sučelje za ransomware Xorist.